BadRabbit w pigułce

jak działa– BadRabbit to diskcoder, oznacza to, że prócz szyfrowania pojedynczych plików, szyfruje również dysk, co uniemożliwia prawidłowe uruchamianie komputera, a ten – zasadniczo nie nadaje się już do użytku

sposób zarażania – jak na razie, jedynym potwierdzonym sposobem w jaki zarażają się ofiary, jest pobieranie i uruchamianie fałszywych aktualizacji AdobeFlash. Osoba, która może uruchomić aktualizacje musi posiadać prawa administratora – jeśli użytkownicy w Twojej firmie nie maja takich uprawnień, prawdopodobnie nie masz się o co martwić.

kraje ulegające zarażeniu – zarażenia silnie koncentrują się w Rosji i Europie Wschodniej. Pierwsze ofiary poinformowały, że pierwszym celem stały się Rosyjskie agencje medialne, chociaż kilka Ukraińskich organizacji infrastrukturalnych również zostało dotkniętych.

sposób rozprzestrzeniania się – na szczęście BadRabbit nie posiada takiego samego komponentu wirusowego, jak ten użyty w atakach NotPetya czy WannaCry – nie korzysta z exploitów EternalBlue. Co to oznacza? Ma możliwość rozprzestrzeniania się wewnątrz organizacji za pomocą legalnych narzędzi administracyjnych systemu, takich jak wmic.exe i użycia skradzionych poświadczeń.

zjawisko epidemii prawdopodobnie spowalnia – dobra wiadomość – wygląda na to, że napastnicy wyłączyli serwery, witryny i inną infrastrukturą związana z atakami. Możemy się domyślać, że ataki były po prostu testem lub misja została juz osiągnięta.

Jak działać przeciwko BadRabbitowi?

Niczego jednak nie możemy być w 100% pewni, dlatego przygotowaliśmy dla Was instrukcję – jak krok po kroku wykonać szczepionkę i zabezpieczyć swój komputer przed BadRabbit. Ransomware podczas ataku tworzy na dysku Windows dwa pliki, możesz go więc przechytrzyć, tworząc pliki o tej samej nazwie, następie odbierając im wszelkie uprawnienia. Jak to zrobić?

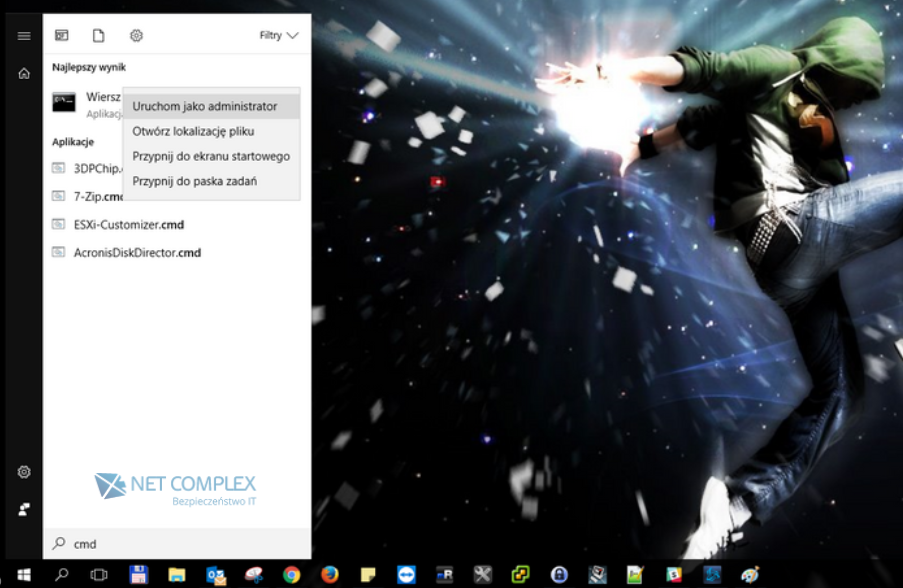

- Wyszukujemy wiersz poleceń (CMD), klikamy na niego prawym przyciskiem myszki i uruchamiamy z prawami administratora (Uruchom jako Administrator).

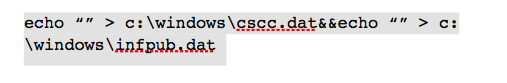

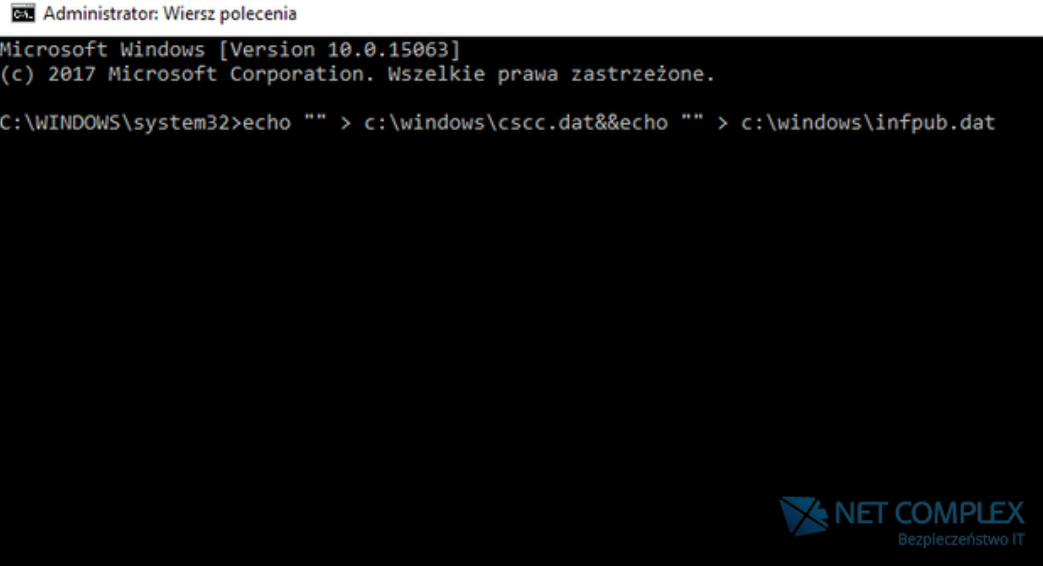

2. Wklejamy w wiersz poleceń komendę:

zatwierdzamy ENTER.

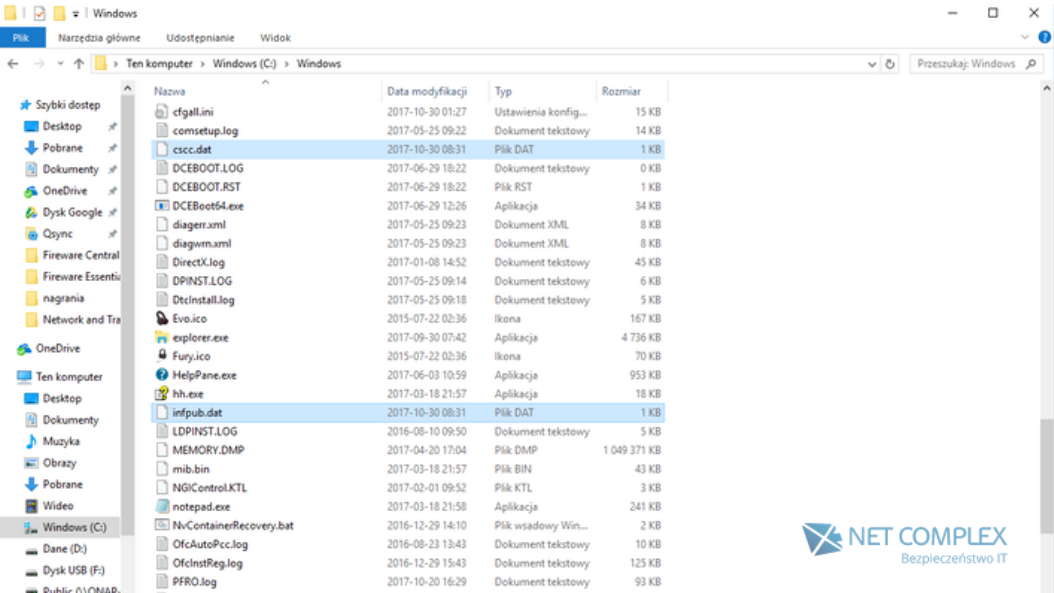

3. Odnajdujemy utworzone pliki na dysku C w folderze Windows – Wybieramy 1 z nich i klikamy na nim prawym przyciskiem myszy wybieramy Właściwości (następne operacje należy powtórzyć dla drugiego z plików).

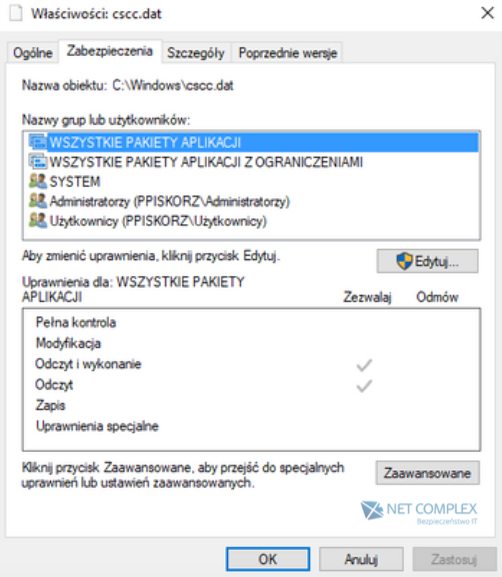

4. Wybieramy zakładkę Zabezpieczenia, a następnie przycisk Zaawansowane.

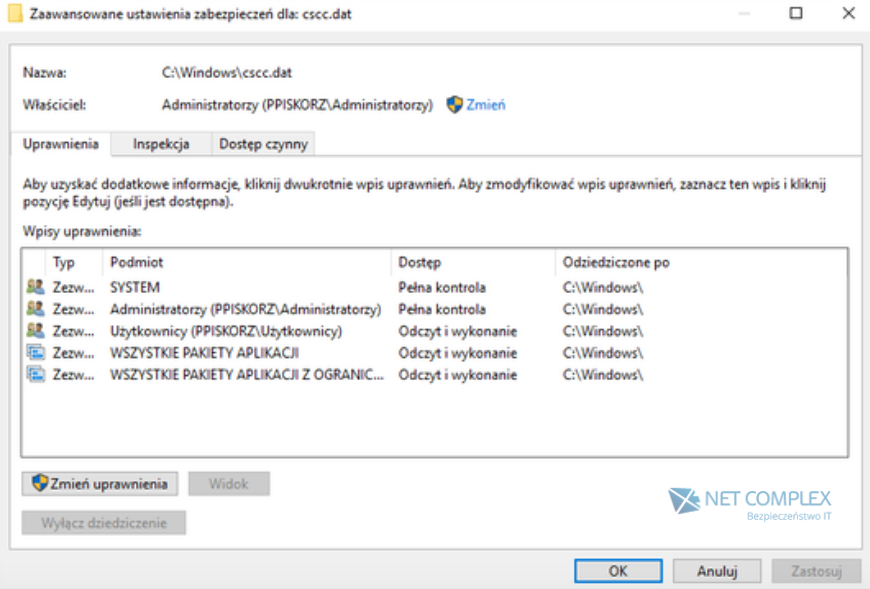

5. Następnie Wybieramy przycisk Zmień uprawnienia.

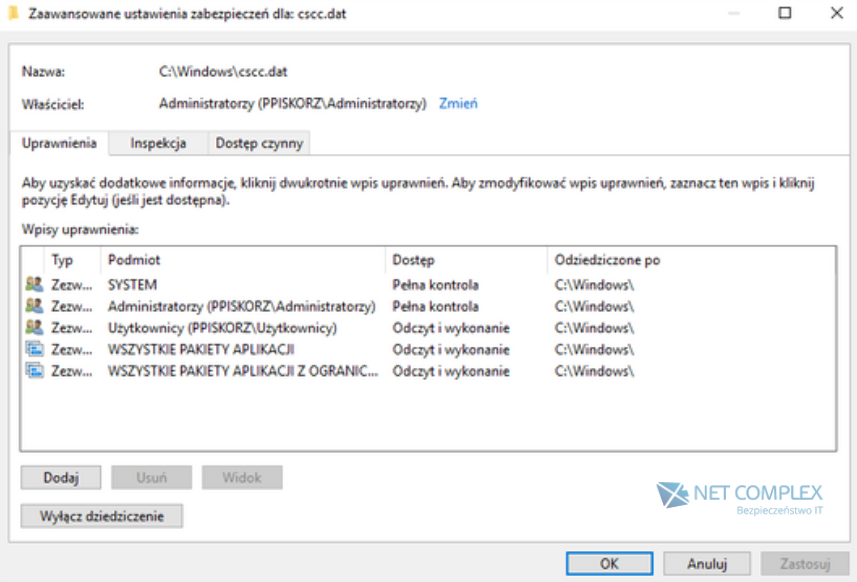

6. Następnie Wybieramy przycisk Wyłącz dziedziczenie.

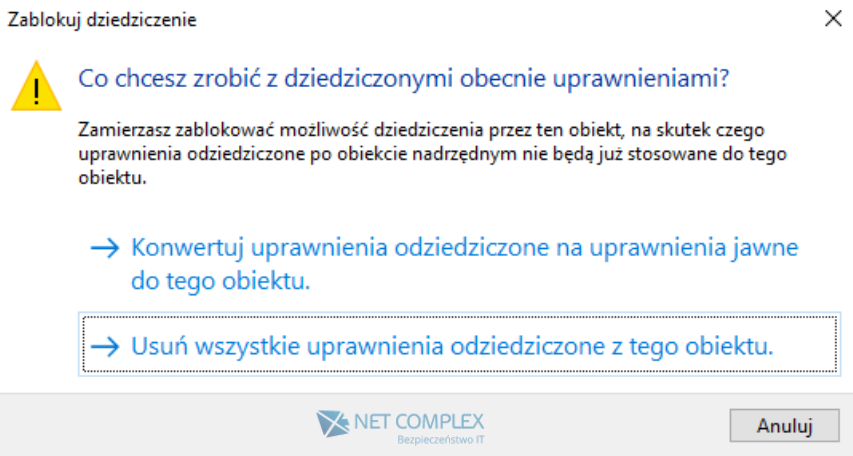

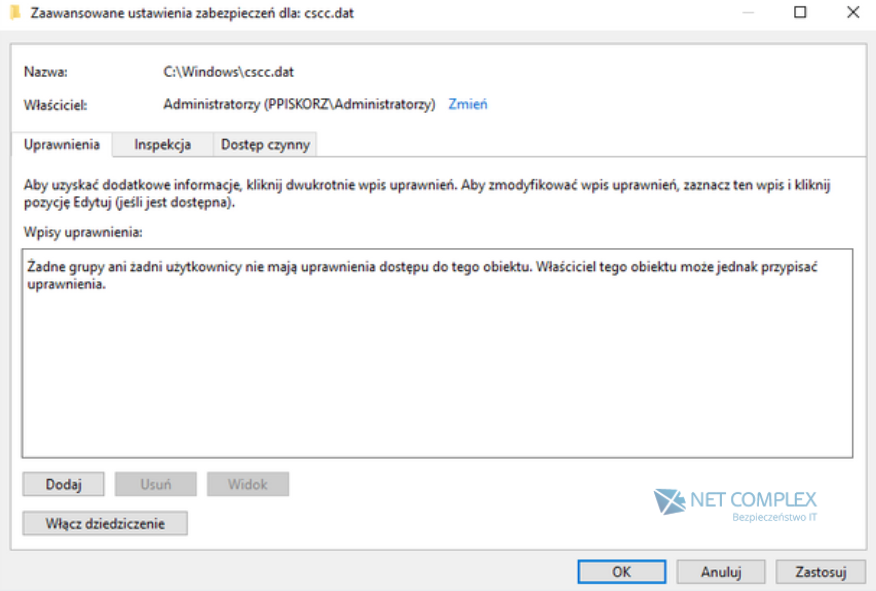

7. Usuwamy wszystkie uprawnienia dla danego obiektu/pliku.

8. Po wykonaniu wszystkich czynności nie zapomnijmy zapisać wprowadzone przez Nas zmiany – przycisk Zastosuj.

Czynność powtarzamy od punktu 3 tak samo dla drugiego z utworzonych w punkcie nr 2 plików.

Czynność powtarzamy od punktu 3 tak samo dla drugiego z utworzonych w punkcie nr 2 plików.

Redaktorka Net Complex Blog