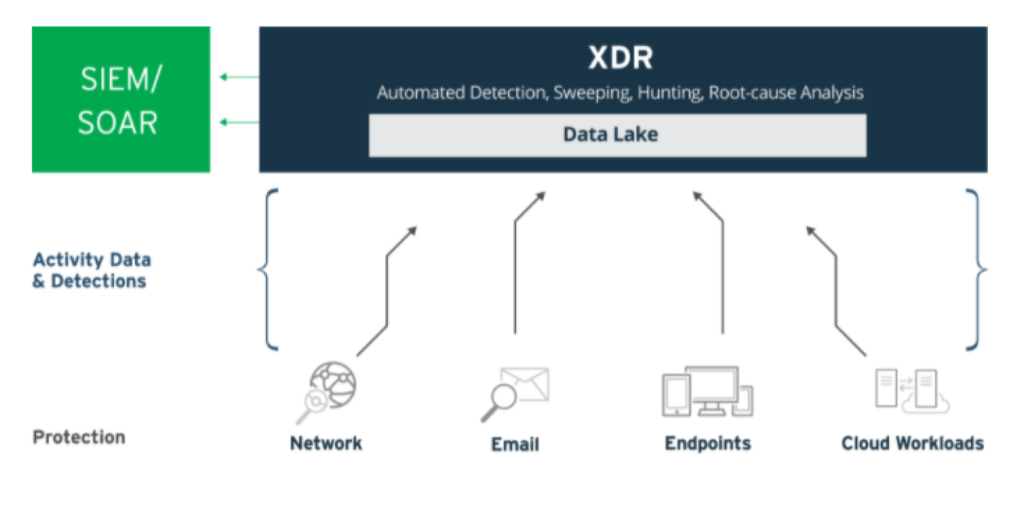

XDR (Extended Detection and Response i rozszerzone wykrywanie i reagowanie) jest rozwiązaniem, które gromadzi i automatycznie koreluje dane na przestrzeni wielu warstw — poczty elektronicznej, punktów końcowych, serwerów, obciążeń chmury i sieci. Dzięki temu umożliwia szybsze wykrywanie zagrożeń, efektywniejsze analizowanie zdarzeń oraz reagowanie już na przestrzeni warstw zabezpieczeń.

XDR

Przełamuje barierę odosobnienia, stosując całościowe podejście do kwestii wykrywania i reagowania. XDR zbiera, łączy wykryte zdarzenia i dane na temat głęboko ukrytej aktywności na przestrzeni kilku warstw. Automatyczna analiza takiego bogatego w informacje zbioru danych pozwala na szybsze wykrywanie zagrożeń. W efekcie daje analitykom możliwość dokładniejszego zbadania sprawy i szybszego działania.

XDR gwarantuje widoczność, zapewnia:

- wgląd w punkty końcowe, sieci, aplikacje SaaS (Office365), infrastrukturę chmury (AWS / Azure VPC)

- informacje o zagrożeniach – dane niezbędne do uwzględnienia w analizie

- aplikację, host, w tym geolokalizację, informację o użytkowniku

- wyniki skanowania podatności i dzienniki NGFW (im więcej danych wejściowych, tym lepiej)

Więcej informacji na temat warstw zabezpieczeń, które mogą dostarczać dane do XDR, można sprawdzić tutaj.

Uproszczenie i przyspieszenie badań

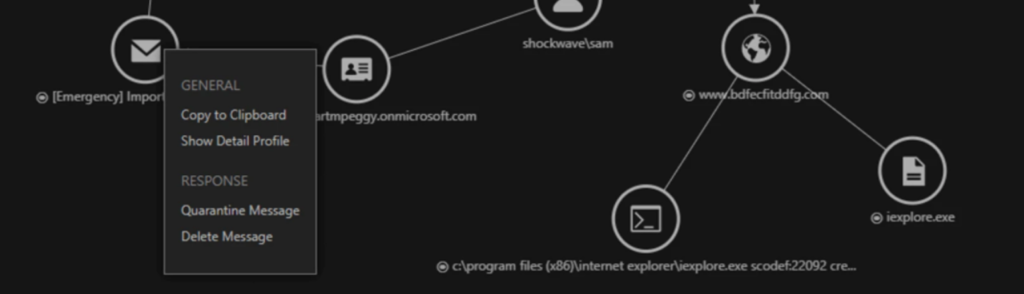

Jedno miejsce analizy pozwala odtworzyć rozwój ataku w poszczególnych warstwach zabezpieczeń.

Udostępnia analizę podstawowych przyczyn, wyświetlenia profilu wykonania ataku (w tym MITRE ATT&CK TTPs) oraz identyfikację szkód we wszystkich zasobach.

Umożliwia podjęcie natychmiastowej reakcji i śledzenia działań z jednego miejsca.

Porównanie XDR i EDR

XDR to nowocześniejsze rozwiązanie w dziedzinie wykrywania i reagowania w porównaniu z punktowymi systemami uwzględniającymi pojedynczy wektor ataku.

Niewątpliwie system wykrywania i reagowania w punktach końcowych (endpoint detection and response — EDR) przynosi wiele korzyści. Jednak jego możliwości są ograniczone tym, że może wykrywać zagrożenia i reagować na nie tylko w zarządzanych punktach końcowych. To utrudnia wykrywanie zagrożeń, określanie ich potencjalnego zasięgu. Ograniczenia te zmniejszają skuteczność reakcji zespołów z centrum operacji bezpieczeństwa (SOC).

Analogicznie zakres działania narzędzi do analizy ruchu sieciowego (network traffic analysis — NTA) ogranicza się do prowadzenia monitoringu tylko zarządzanych segmentów sieci. Rozwiązania NTA zwykle generują ogromne ilości dzienników zdarzeń. W związku z tym kluczowego znaczenia nabiera możliwość korelacji alarmów sieciowych z innymi zdarzeniami. Dopiero wtedy alarmy te stają się zrozumiałe i przydatne.

Zalety

- XDR umożliwia logiczne powiązanie danych w pojedynczym widoku, pozwalając na prowadzenie dokładniejszych badań.

- Graficzne przedstawienie zdarzeń związanych z atakiem w postaci osi pozwala uzyskać odpowiedzi na wiele pytań, na przykład:

- Rozwiązanie XDR rozszerza funkcjonalność systemu analiz bezpieczeństwa i upraszcza procesy. Przyspiesza pracę zespołów przez eliminację ręcznych czynności oraz daje dostęp do widoków, analiz, których nie da się wykonać natychmiast.

- Integracja z systemem SIEM i SOAR (orkiestracja zabezpieczeń, automatyzacja i reagowanie) umożliwia analitykom zgranie informacji dostarczonych przez XDR z szerszym ekosystemem bezpieczeństwa.

Źródło: https://stellarcyber.ai/pl/what-is-xdr/

https://www.trendmicro.com/pl_pl/what-is/xdr.html

https://www.trendmicro.com/pl_pl/business/products/detection-response/xdr.html?

Po większy zasób wiedzy dotyczącej tego rozwiązania zapraszamy na nasze webinarium.