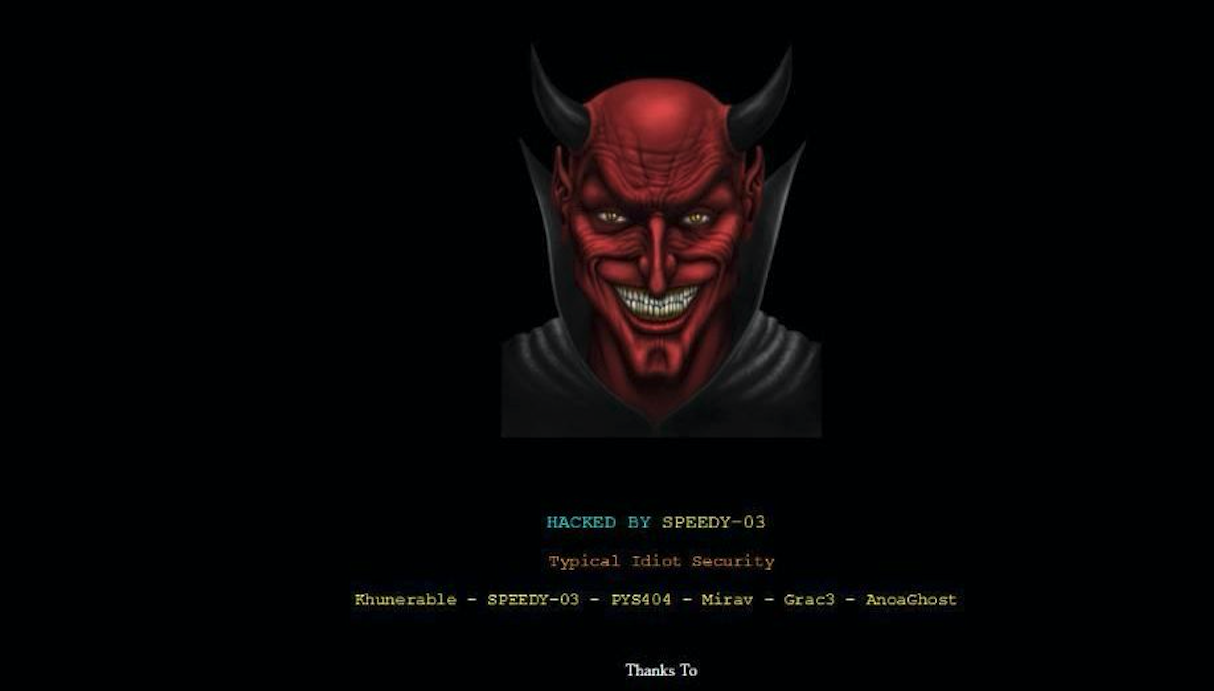

Modlin zaatakowany przez czerwonego diabła

Czas czytania: < 1 minModlin zaatakowany przez czerwonego diabła W rządowych planach jest stworzenie cyber armii, aby bronić Polską sferę cyfrową. A jak wygląda rzeczywistość? Na dzień dzisiejszy nie jest tak kolorowo. Pracownicy jednego z największych lotnisk w Polsce, dowiadują się o ataku czerwonego diabła na ich stronę internetową dopiero od dziennikarzy. SPEEDY-03, który należy do indonezyjskiej grupy Typical Idiot Security przejął oficjalną stronę portu lotniczego w Modlinie. Początkowo na stronie startowej pojawiał się czerwony, śmiejący się diabeł, obecnie widnieje komunikat „Przerwa […]