Czym jest Flipper Zero?

Flipper Zero to niewielkie narzędzie wielofunkcyjne, które zyskało uznanie wśród pentesterów, geeków, etycznych hakerów a także hobbystów sprzętu elektronicznego. Łączy ono w sobie imponujący zestaw funkcji, umożliwiając szeroki zakres zastosowań. Flipper Zero integruje wiele narzędzi, takich jak RFID, RF, podczerwień, emulacja HID, GPIO, debugowanie sprzętu, 1-Wire, Bluetooth, WiFi i inne.

Ponadto Flipper Zero umożliwia aktualizacje i rozszerzenia o dodatkowe wtyczki, co rozszerza jego funkcjonalności. Twórcy systematycznie wprowadzają nowe protokoły i standardy, co pozwala na stały rozwój urządzenia.

Jedno z takich niestandardowych firmware urządzenia o nazwie “Xtreme” wzbogaciło je o nową funkcję umożliwiającą przeprowadzanie spamerskich ataków Bluetooth na urządzenia z systemami Android i Windows.

Badacze bezpieczeństwa już wcześniej wykorzystywali tę technikę do ataków na urządzenia Apple iOS, co stanowiło inspirację dla innych badaczy do eksplorowania jej potencjalnego wpływu na inne platformy. Atak spamowy opiera się na wykorzystaniu zdolności komunikacji bezprzewodowej Flipper Zero w celu generowania fałszywych reklamowych pakietów danych i przesyłania ich do urządzeń, które znajdują się w zasięgu parowania oraz generują żądania połączenia. Ten rodzaj ataku może wprowadzać dezorientację u celu, utrudniać rozróżnienie między legalnymi i sfałszowanymi urządzeniami, a także zakłócać komfort użytkowania poprzez nieustanne pojawianie się wyskakujących powiadomień na docelowym urządzeniu.

Xtreme dodaje “spam Bluetooth”

Początkiem października Flipper Xtreme ogłosił na swoim kanale Discord, że w najnowszej aktualizacji oprogramowania pojawi się opcja “ataków spamerskich”. Administratorzy udostępnili nawet film demonstracyjny, przedstawiający atak typu “odmowa usługi” (DoS) skierowany na urządzenie Samsung Galaxy. W filmie można zobaczyć, jak ciągłe przychodzące powiadomienia o próbach połączeń uniemożliwiają normalne korzystanie z urządzenia.

Chociaż najnowsza wersja firmware’u nie osiągnęła jeszcze pełnej stabilności, “atak spamerski” został wprowadzony do najnowszej wersji rozwojowej poprzez nową aplikację o nazwie “BLE Spam”, dostępną na GitHub.

YouTuber o pseudonimie “Talking Sasquach” przetestował wersję rozwojową firmware’u na swoim Flipper Zero. Potwierdził tym samym, że atak działa zgodnie z oczekiwaniami w systemach Windows i Android.

Aktualnie, aplikacja BLE Spam oferuje użytkownikom osiem opcji tzw. “flood attack“, w tym:

- Wszystkie metody łącznie.

- Awaria blokady systemu iOS 17. W przypadku tego typu ataku, Flipper Zero może wywołać awarię blokady systemu w urządzeniach działających na iOS 17.

- Apple Action Modal. Atak ten może wywoływać modalne okna na urządzeniach Apple, co może wprowadzać zamieszanie i zakłócać ich działanie.

- Popup Apple Device. W przypadku tej metody, Flipper Zero może generować okna popup na urządzeniach Apple, co może być irytujące i dezorganizujące.

- Parowanie urządzeń Android: Atakując proces parowania urządzeń z systemem Android, Flipper Zero może wprowadzać dezorientację i zakłócenia w procesie parowania.

- Znaleziono urządzenie Windows. Gdy Flipper Zero wykryje urządzenie z systemem Windows, może rozpocząć emisję pakietów Bluetooth, co skutkuje wyświetlaniem powiadomień na tym urządzeniu.

Każda z tych metod ma potencjał do zakłócenia działania urządzeń i utrudnienia użytkownikom korzystania z nich. Stanowi to niemały problem z punktu widzenia bezpieczeństwa i prywatności.

Jak blokować ataki spamerskie?

Same ataki są bardziej uciążliwe, niż niebezpieczne. Niemniej jednak, ze względu na możliwość dostosowywania niestandardowych powiadomień w narzędziu BLE Spam, ataki te mogą przybrać bardziej złożone i twórcze formy, co przyczynia się do potencjalnych zagrożeń w kontekście inżynierii społecznej oraz innych scenariuszy ataków.

Urządzenia z systemem Android 14 oraz Windows 11 domyślnie wyświetlają powiadomienia o żądaniach połączenia Bluetooth, co sprawia, że ataki przy użyciu Flipper Zero mogą generować problemy. Na szczęście istnieje prosty sposób na zablokowanie tych powiadomień w obu systemach.

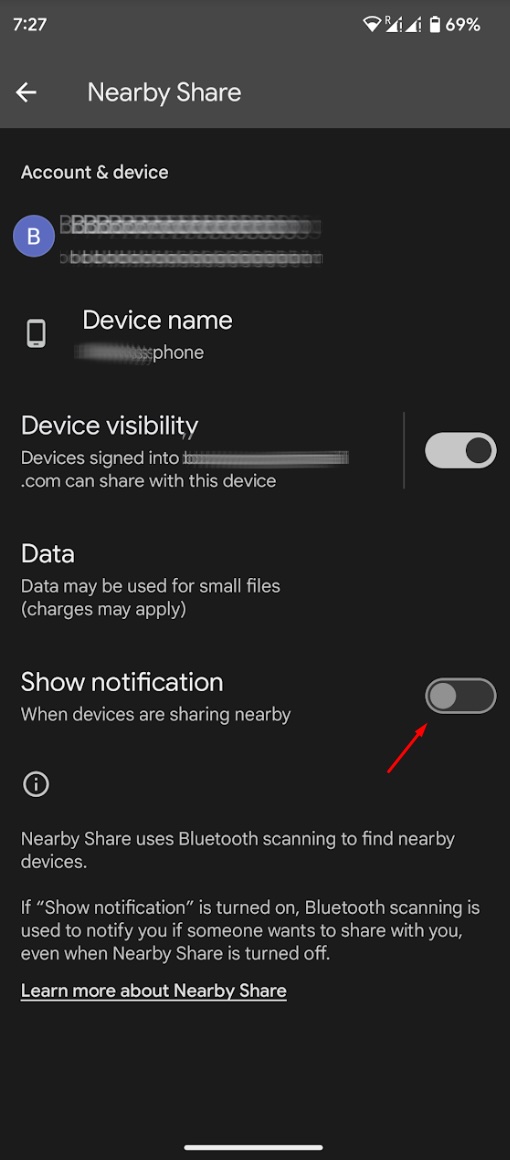

Na Androidzie przejdź do Ustawienia → Google → Wyłącz opcję “Udostępnianie w pobliżu”.

Dostęp do tego samego menu można uzyskać poprzez Ustawienia → Połączone urządzenia → Preferencje połączenia → Udostępnianie w pobliżu.

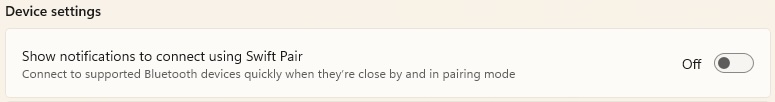

W systemie Windows, aby zablokować powiadomienia o połączeniach Bluetooth, wykonaj następujące kroki:

- Otwórz menu “Ustawienia”.

- Wybierz “Bluetooth i urządzenia” z menu po lewej stronie.

- Kliknij na zakładkę “Urządzenia”.

- Przewiń w dół do sekcji “Ustawienia urządzeń”.

- Znajdź opcję “Pokaż powiadomienia, aby połączyć się za pomocą Swift Pair” i przestaw przełącznik w pozycję “Wył.”.

Użytkownicy nie powinni zbytnio martwić się tego rodzaju fałszywymi komunikatami. Nie mogą one wykonywać kodu na urządzeniach odbiorców ani powodować bezpośrednich szkód. Niemniej jednak, zrozumienie potencjalnego zagrożenia związanego z phishingiem jest kluczowe. Z kolei wiedza na temat sposobów blokowania powiadomień w przypadku uciążliwych żartów może pomóc użytkownikom zaoszczędzić czas i uniknąć frustracji.

Źródło: https://www.bleepingcomputer.com/news/security/flipper-zero-can-now-spam-android-windows-users-with-bluetooth-alerts/

Redaktorka Net Complex Blog