Cyberprzestępcy z Maze zaatakowali kolejną instytucję z sektora medycznego

Gang cyberprzestępców stojący za Maze Ransomware zaatakował brytyjską organizację zajmującą się badaniami klinicznymi. Instytut przygotowuje się do odegrania istotnej roli w testowaniu kandydatów na szczepionki przeciwko nowemu koronawirusowi

Stało się tak pomimo zapewnień, że przestępcy wstrzymają się od działań na szkodę organizacji opieki zdrowotnej w czasie kryzysu COVID-19. Jako pierwszy o ataku na ośrodek medyczny Hammersmith Medicines Research (HMR) powiadomiło czasopismo SC Magazine już w zeszłym tygodniu, powołując się na dane dostarczone przez analityka zagrożeń Emsisoft, Brett’a Callow’a. Dostarczył on zrzut ekranu strony internetowej Maze. Ośrodek HMR znany był wcześniej z pomocy w testowaniu leków na Alzheimera i szczepionki na ebolę. Ośrodek potwierdził informację o ataku trwającym od 14 marca.

Podano informację, że początkowy atak został wykryty i powstrzymany, a systemy zostały przywrócone bez przestojów. Jednak sprawcy najwyraźniej już wcześniej pozyskali dane dotyczące tysięcy byłych pacjentów HRM, którzy uczestniczyli w testach od 8 do 20 lat temu. Nie otrzymawszy od HRM oczekiwanej zapłaty, sprawcy podnieśli stawkę i rozpoczęli publikację skradzionych danych.

Wyciek danych pacjentów na stronie Maze

Ujawnione przez cyberprzestępców akta obejmują kwestionariusze medyczne, kopie paszportów, praw jazdy i numerów ubezpieczenia społecznego – raportuje portal ComputerWeekly.

Przestępcy prawie na pewno nie opublikowali wszystkich skradzionych danych. Ich modus operandi polega na tym, że najpierw wymieniają zaatakowane firmy na swojej stronie internetowej. Jeśli to nie przekonuje ich do zapłaty, to publikują niewielką ilość swoich danych (tzw. dowodów). Na tym etapie znajdujemy się obecnie – wyjaśnia Brett Callow w wiadomości przesłanej do SC Media. Jeśli firma nadal nie płaci, więcej danych jest publikowanych. Czasami proces ten jest rozłożony w czasie. W poprzednich przypadkach grupa publikowała również dane na rosyjskich forach internetowych poświęconych cyberprzestępczości. Towarzyszyła im adnotacja: “Wykorzystujcie te informacje w przestępstwach w dowolny sposób”.

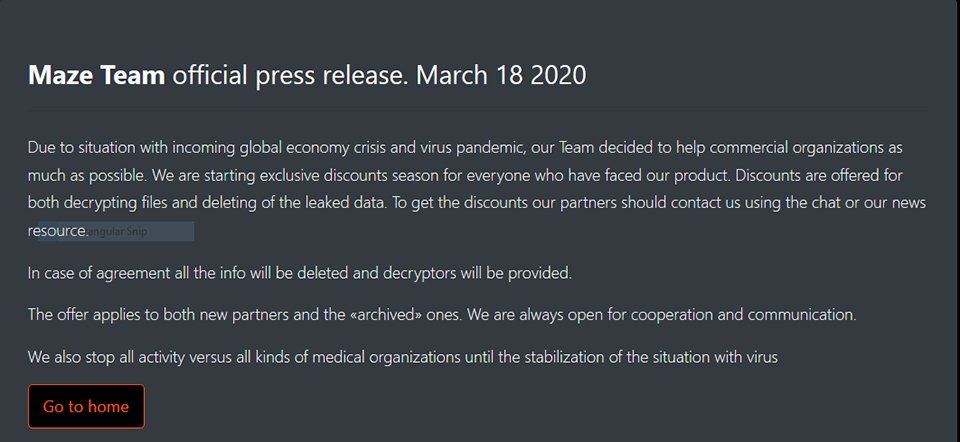

W zeszłym tygodniu BleepingComputer poinformował, że zwrócił się do cyberprzestępców z prośbą o zaprzestanie działalności przeciwko organizacjom medycznym w czasie kryzysu związanego z koronawirusem. Członkowie Maze zgodzili się, raz jeszcze, na zaprzestanie przestępczych działań. Jak widać, hakerzy nie zamierzają dotrzymać obietnicy.

“We also stop all activity versus all kinds of medical organizations until the stabilization of the situation with virus.”

-Maze

Ataki na sektor medyczny przybierają na sile

Od czasu pojawienia się pandemii COVID-19 cyberprzestępcy starają się wykorzystać sytuację, często za pomocą kampanii phishingowych. W tym schemacie jako przynętę wykorzystują obietnicę udostępnienia ratujących życie informacji medycznych. Ten przypadek był jednak inny. Przeprowadzony atak mógł mieć wpływ na to, w jaki sposób i jak skutecznie na pandemię reagować będzie środowisko medyczne.

W niepowiązanym incydencie, który miał miejsce na początku tego miesiąca, atakujący uderzyli w amerykański Departament Zdrowia i Usług Społecznych (HHS). Wykorzystano rozproszony atak typu denial of service, który miał na celu spowolnienie działania systemów komputerowych. Na szczęście atak nie miał większego wpływu na działanie instytucji.

Źródła: SC Media, BleepingComputer

Redaktorka Net Complex Blog