Czy widzimy już realny wpływ ransomware na biznes, czy też dopiero zobaczymy? Najnowsze wieści o WannaCrypt i Petya nie powinny być zaskoczeniem. Wybuchy epidemii są spowodowane nie tylko zdolnością ransomware do rozprzestrzeniania się, ale również do mutacji.

Rozwój ataków ransmoware

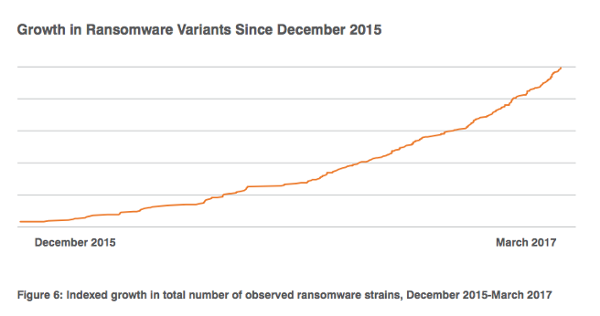

Chociaż zespoły ds. bezpieczeństwa informatycznego identyfikują, polują, usuwają warianty ransomware, mogą w tej samej chwili istnieć już nieznane zmutowane odmiany. Takie, które są ukryte w stanie uśpienia i gotowe do działania. Spodziewamy się, że takie historie nadal mogą się zdarzyć. Organizacje polują na zagrożenia dopiero wtedy, gdy spotka się z nimi wystarczająco dużo innych firm/organizacji/podmiotów. Jak pokazano na poniższym wykresie dostarczonym przez Proofpoint Q1 2017 Quarterly Threat Report, w I kw. 2017 r. pojawiło się 4.3 razy więcej nowych wariantów ransomware niż w I kw. 2016 r.!

Polimorficzne i mutujące złośliwe oprogramowanie … tak, dobrze to czytasz

EventTracker Security Center 8.3, najnowsza wersja platformy SIEM, wydana 8 czerwca, zawiera możliwości zwalczania współczesnych ransomware oraz polimorficznych, mutujących malware. Dormant Malware Hunter to nowa funkcjonalność wprowadzona przez program EventTracker. Współczesne malware i ransomware, kopiują siebie pod różnymi nazwami i hasłami do różnych folderów. Jeśli oryginał zostanie zidentyfikowany i usunięty, klony będą gotowe do ataku w późniejszym czasie. Nieaktywny program Malware Hunter identyfikuje ukryte pliki EXE i DLL. Chodzi o te, które nigdy nie były uruchamiane, a jednocześnie wyłącza się te znajdujące na liście znanych, bezpiecznych plików. W rezultacie kopie złośliwego oprogramowania można usunąć z sieci, zapobiegając ponownej infekcji lub dalszemu rozsiewaniu.

Taka zdolność do wyłapania tych nieaktywnych i nieznanych zagrożeń, pozwala zespołom ds. bezpieczeństwa w pełni oczyścić sieć z wariantów ransomware. Nawet tych, które jeszcze nie są rozpoznawane wśród globalnych zagrożeń.

“Ransom-a-Retailer” może być następną grą cyberprzestępców

EventTracker, wraz z macierzystą firmą Netsurion, przewiduje, że następna fala ataków ransomware może dotyczyć branży hotelarsko-gastronomicznej oraz handlowej, a jej skutki mogą być bolesne. Incydenty, jak te które miały wpływ na markę Honda i Renault, z pewnością wpływają na wynik poprzez spowolnienie produkcji, mimo że sprzedaż i zamówienia są nadal realizowane. Przyznano, że może się to odbić na wydajności. Jeśli cyberprzestępcy zwróciliby uwagę na bardzo złośliwy system POS i zdecydowali się na atak na sprzedawców detalicznych i uniemożliwienie im dokonywania transakcji z konsumentami, ci mogliby tracić milion dolarów dochodów dziennie aż do odzyskania kontroli na funkcjami systemów POS.

Czarny Piątek 2017 może być naprawdę czarny

Zastanów się nad tym z punktu widzenia cyberprzestępców. Najwyraźniej nie mają problemu z włamaniem do systemu POS i pobieraniem danych z kart kredytowych przez długie miesiące. Wiele marek padło ofiarą takich naruszeń a podobne incydenty zostały nagłośnione przez media. Ale o to chodzi … tempo kradzieży danych z kart kredytowych na czarnym rynku spada. Spada również ich cena – to prawo popytu i podaży – istnieje zbyt duża ilość danych ukradzionych z kart kredytowych.

Jak zapobiec temu, by cyberprzestępcy zaczęli korzystać z tej samej taktyki infiltracji, aby wdrożyć ransomware na POS i w ciągu kilku minut, a nie miesięcy, mieć to, czego potrzebują? Jeśli największy detalista nie byłby w stanie dostać się ze swoim produktem do ani jednego konsumenta w Black Friday, jaki okup byłby w stanie zapłacić? Ile milionów dochodów straciłyby nawet wtedy, gdyby odzyskał dane bez płacenia okupu?

Pozostaje nadzieja, że wszyscy sprzedawcy będą słuchać ostrzeżeń. System POS są bardzo podatny na zagrożenia, zaś atak z udziałem ransomware może być niszczący. Lepiej zapobiegać niż leczyć.

źródło: https://www.eventtracker.com

Redaktorka Net Complex Blog