Krajobraz zagrożeń kiedyś a dzisiaj

Bardzo często, oferowane przez producentów IT Security, technologie nowej generacji pomagają w przypadku niektórych zagrożeń, ale nie są w żaden sposób niezawodne. Do ochrony, potrzebne są inteligentne, zoptymalizowane i skorelowane z różnymi aplikacjami programy od sprawdzonego dostawcy, któremu można zaufać – takie niewątpliwie jest Trend Micro – jak podkreślają badacze.

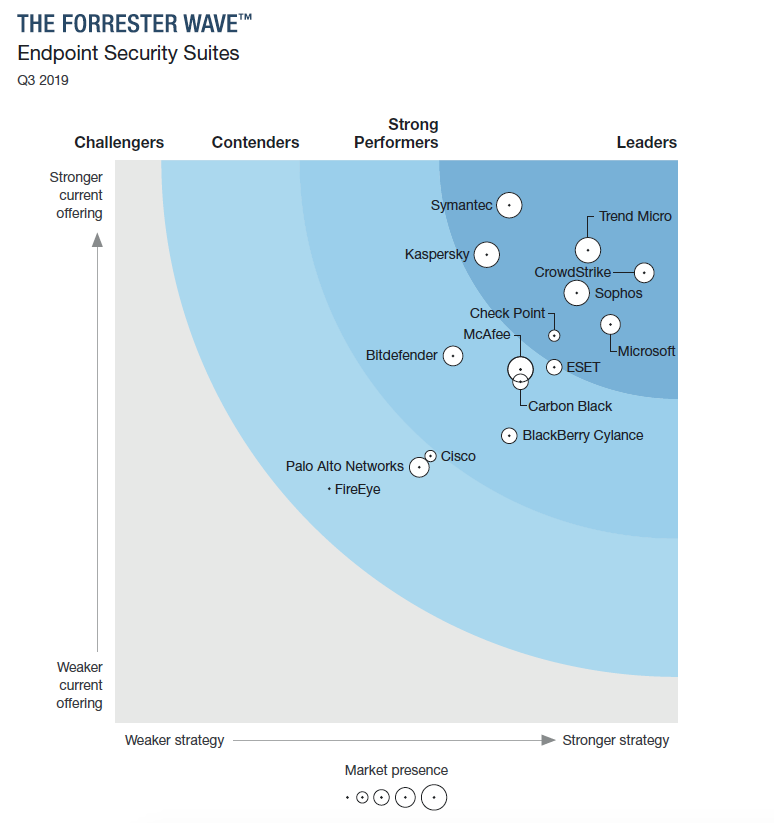

źródło: The Forrester Wave™: Endpoint Security Suites, Q3 2019

Potrzebne są zaawansowane narzędzia: Trend Micro Apex One

W raporcie The Forrester Wave możemy przeczytać również, że: “oferta zabezpieczeń punktów końcowych [Trend Micro] obejmuje pełną gamę rozwiązań do wykrywania zagrożeń i zapobiegania im, z najlepszymi na rynku funkcjami w obu tych kategoriach. Ponadto Trend Micro oferuje bogaty zestaw usług. W tym zarządzane usługi MDR, które chronią sieci, punkty końcowe, systemy poczty elektronicznej, środowiska chmurowe i serwery”. Dalej badacze firmy podkreślają: „architektura Connected Threat Defense zapewnia zintegrowaną analizę zagrożeń oraz kontrolę nad wieloma produktami. Między innymi: pocztą elektroniczną, punktami końcowymi, siecią, aplikacjami w chmurze i innymi produktami zabezpieczającymi przedsiębiorstwa”.

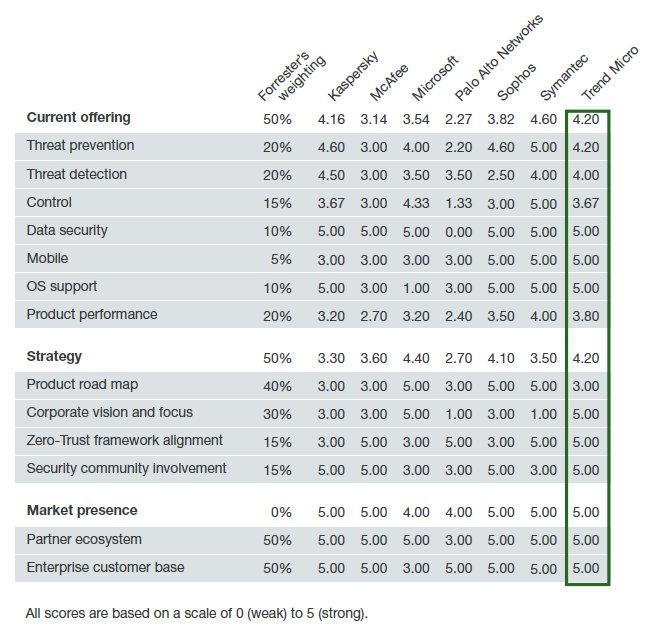

Trend Micro na tle innych rozwiązań (źródło: The Forrester Wave™: Endpoint Security Suites, Q3 2019)

Zobacz w praktyce – webinarium

Broń swoją sieć skuteczniej z rozwiązaniem Trend Micro Worry-Free

- Trend Micro website – https://www.trendmicro.com

- Raport The Forrester Wave™: Endpoint Security Suites, Q3 2019

Redaktorka Net Complex Blog