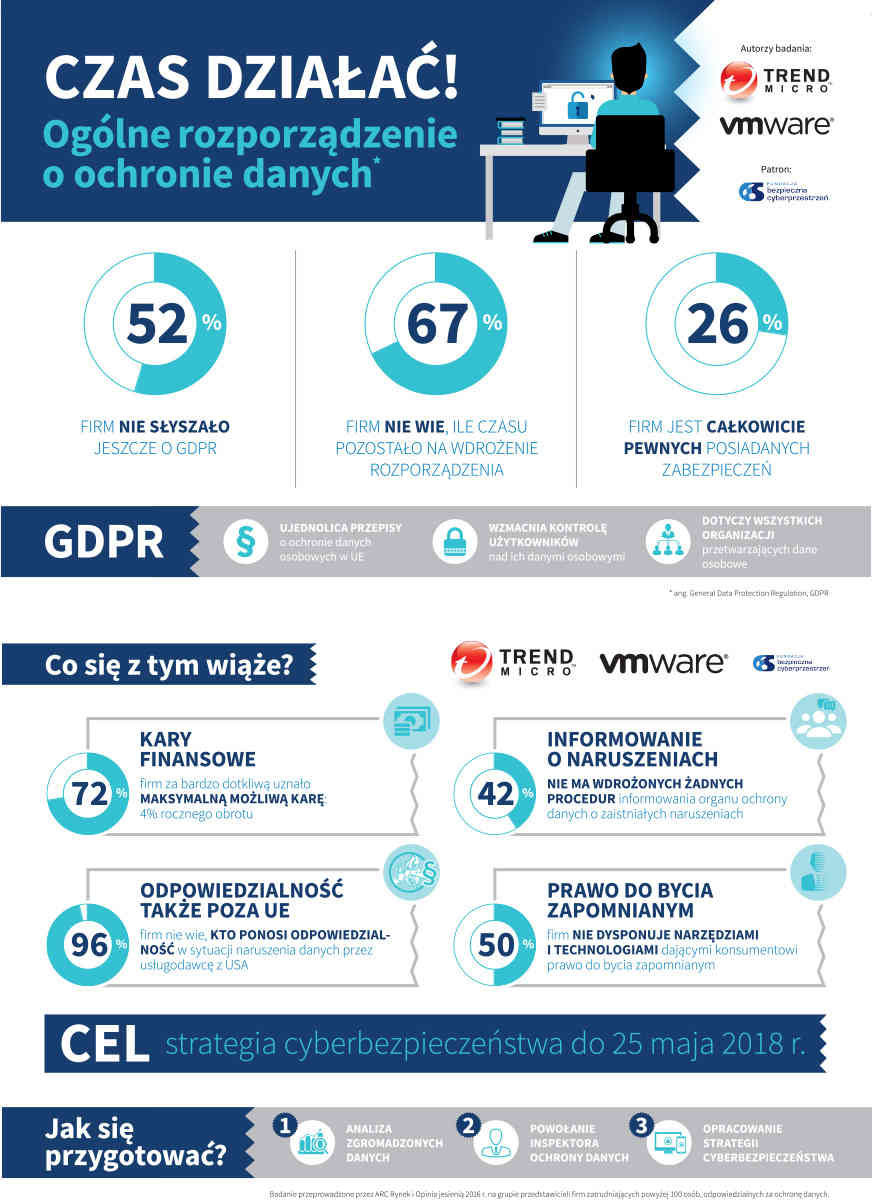

Jakiś czas temu wspominaliśmy o badaniu przeprowadzonym przez ARC Rynek i Opinia, organizowanym przy współpracy z Trend Micro oraz VMware, które miało na celu określenie stopnia przygotowania polskich firm na mające wejść w życie – w 2018 r. – regulacje prawne oraz ogólny stan wiedzy (świadomości) na temat czekających je zmian.

Trend Micro & VMware przygotowały raport z badania, oto najważniejsze konkluzje:

Znajomość GDPR:

- Znajomość rozporządzenia GDPR wśród ogółu respondentów jest niepokojąco niska — ponad połowa badanych (52%) do tej pory nie słyszała o reformie ochrony danych osobowych (badanie było przeprowadzone we 9/10. 2016)

- Najniższa znajomość nowego prawa charakteryzuje sektor handlowy, w którym aż 62% firm nie słyszało o wydanym przez Komisję Europejską rozporządzeniu.

- Znajomość GDPR jest najwyższa wśród pracowników sektora usług (56%).

- Niespełna dwie trzecie badanych (61%) stwierdziło, że rozporządzenie GDPR będzie miało zastosowanie w przypadku ich firmy, zaś prawie jedna piąta (18%) jest przeciwnego zdania; podobny odsetek (21%) nie ma sprecyzowanego poglądu na ten temat.

Kary:

- Łącznie około dwie trzecie respondentów nie wie, czy jakiekolwiek kary będą istnieć, bądź nie jest w stanie określić, jaki będzie ich wymiar.

- 11% badanych wskazało prawidłowo, że kara to do 4% rocznego obrotu przedsiębiorstwa. Większym poziomem wiedzy w tym zakresie wykazali się pracownicy dużych firm zatrudniających powyżej 250 pracowników.

- Ponad połowa (58%) respondentów określiła karę 2% rocznego obrotu jako bardzo dotkliwą

Odpowiedzialność:

- 67% uważa, że odpowiedzialność za stosowanie się do rozporządzenia GDPR ponosi cała organizacja, a 31% sądzi, że jest nią obarczony dyrektor generalny (CEO) lub zarząd firmy.

- 57% respondentów nie odnotowało faktu zaangażowania zarządu firmy w przygotowania do wdrożenia GDPR. Mimo grożących kar finansowych i ogromnego ryzyka dla funkcjonowania firmy, brak świadomości sprawia, że osoby zarządzające nie angażują się póki co w przygotowania do wdrożenia nowego rozporządzenia.

- Prawie żadna (96%) z przebadanych firm nie potrafiła wskazać, kto ponosi odpowiedzialność za naruszenie danych z Unii Europejskiej przetwarzanych przez usługodawcę spoza Unii Europejskiej np. z USA.

Zgodnie z rozporządzeniem GDPR osoby zajmujące się kontrolą i przetwarzaniem danych powinny wdrażać

najnowocześniejsze zabezpieczenia stosownie do zagrożeń

i charakteru danych osobowych, które mają być chronione. Okazuje się jednak, że organizacje nie zawsze potrafią jednoznacznie wskazać, co dokładnie kryje się pod hasłem „najnowocześniejsze”.

Wybór rozwiązań ochrony:

- Prawie jedna piąta firm (19%) nie wie, czym są najnowocześniejsze zabezpieczenia. 50% badanych uważa, że są to rozwiązania oferowane przez doświadczonych liderów na rynku.

- Aż 22% respondentów wskazało, że koszt jest silniejszym czynnikiem korzystania z poszczególnych zabezpieczeń niż zapewnienie „najnowocześniejszej” ochrony.

- 17% firm uważa, że decyzje o wdrożeniu konkretnych systemów zabezpieczających powinny być podejmowane na podstawie raportów niezależnych analityków z takich instytucji jak Gartner, Forrester, IDC etc.

Problemy z przestrzeganiem przepisów o ochronie danych:

- Dla 24% badanych problemem jest brak formalnych procedur powiadamiania o naruszeniu (24%) oraz ograniczenia wynikające ze stosowanych systemów IT (20%)

- Dla 19% to ograniczone zasoby na poprawę aktualnych procedur

- Brak dostatecznej ochrony systemów informatycznych 17%

- Nieformalne procedury uniemożliwiające jednoznaczną identyfikację lokalizacji i właściciela danych 16%

- Brak środków finansowych 15%

- Nieokreślenie co do jednoznaczności, kto odpowiada za ten obszar 15%

- Nieskuteczna ochrona danych 15%

Kroki podejmowane w celu zwiększenia bezpieczeństwa:

- Wdrożenie nowych rozwiązań, mających na celu usprawnienie obowiązujących systemów i procedur (16%). Kluczowymi inicjatywami w tym zakresie jest stosowanie szyfrowania (81%) oraz zwiększenie świadomości pracowników w zakresie ochrony danych (80%).

- Blokada sprzętu w celu uniknięcia użycia zainfekowanych nośników USB (66%)

- Wprowadzenie przejrzystych procesów, które pozwalają na identyfikację, lokalizację oraz zabezpieczenie danych (65%)

- Wprowadzenie technologii ochrony przed wyciekami (utratą) danych (57%)

Użytkownicy wewnętrzni powinni zastanowić się nad zastosowaniem:

- mechanizmów ochrony danych (takich jak szyfrowanie). To dzięki nim dane osobowe są bezpieczne nawet w przypadku utraty urządzenia, w którym są przechowywane;

- funkcji zdalnego wymazywania danych z urządzeń przenośnych;

- technologii zapobiegania utracie danych, które pozwalają kontrolować, jakiego rodzaju informacje są przesyłane w obrębie przedsiębiorstwa i poza nim.

Dodatkowe mechanizmy kontroli użytkowników zewnętrznych:

- blokady uniemożliwiające uruchamianie szkodliwego oprogramowania w punktach końcowych. Zarówno narzędzia chroniące przed szkodliwym oprogramowaniem, jak i technologie kontroli aplikacji w punktach końcowych;

- szyfrowanie danych w urządzeniach przenośnych używanych poza siedzibą przedsiębiorstwa;

- poprawki wirtualne pozwalające zapobiec wykorzystaniu przez zdalnych użytkowników niezałatanych luk w zabezpieczeniach. Tym samym ograniczają ryzyko związane z korzystaniem z systemów operacyjnych i aplikacji, w których nie zainstalowano wymaganych poprawek);

- rozwiązania do znajdowania włamań, które pozwalają wykryć naruszenie bezpieczeństwa sieci. Dzięki temu możliwe są właściwe działania, aby uniemożliwić osobom z zewnątrz kradzież cennych danych osobowych.

Przeczytaj cały raport OGÓLNE ROZPORZĄDZENIE O OCHRONIE DANYCH:

https://netcomplex.pl/post/rozporzadzenie-o-ochronie-danych-raport-trend-micro-vmware

Redaktorka Net Complex Blog